Pentest Web — PME e-commerce

Accès aux factures clients et modification de paniers entre utilisateurs. 12 vulnérabilités identifiées dont 3 critiques.

Contexte de la mission

Déroulement

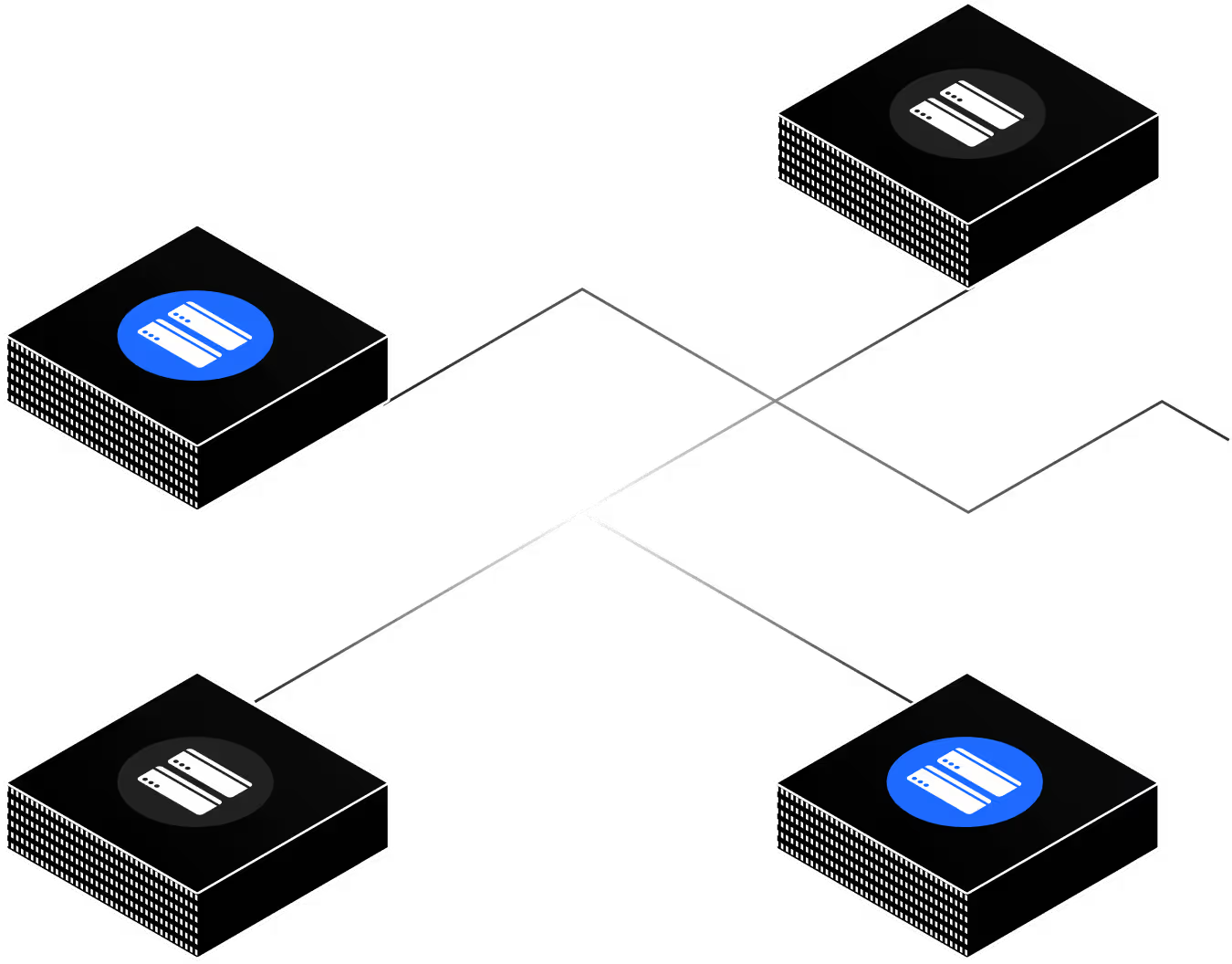

Approche « assumed breach » utilisant les techniques MITRE ATT&CK pour l'énumération, le mouvement latéral et l'escalade de privilèges.

Comptes de service avec des mots de passe faibles, crackables en quelques minutes

Mots de passe en clair dans les scripts de configuration du réseau

Comptes administrateurs utilisés sur des postes utilisateurs ordinaires

Résultats

Découvrez nos autres interventions en cybersécurité.

Accès aux factures clients et modification de paniers entre utilisateurs. 12 vulnérabilités identifiées dont 3 critiques.

Escalade de privilèges jusqu'à Global Admin via des mauvaises configurations Azure et Entra ID.

35% de clics et 18% de saisie d'identifiants sur 200 agents. Formation de sensibilisation post-campagne.

Contactez-nous pour un premier échange gratuit et un devis adapté à vos besoins.